Table des matières:

Pourquoi la sécurité des sessions utilisateur est cruciale en 2026

Avec la multiplication des cyberattaques et l’évolution des réglementations (RGPD, ePrivacy), la gestion sécurisée des sessions utilisateur est devenue un enjeu majeur. En 2026, les sessions ne se limitent plus à un simple cookie : elles doivent résister au vol de tokens, aux attaques XSS et CSRF, tout en offrant une expérience fluide. Cet article vous guide à travers les méthodes les plus robustes pour gérer les sessions utilisateur en toute sécurité en 2026.

Les fondamentaux de la gestion de sessions

Qu’est-ce qu’une session utilisateur ?

Une session est un échange temporaire entre un client (navigateur, application) et un serveur, permettant de maintenir un état authentifié. En 2026, les sessions sont souvent gérées via des tokens JWT (JSON Web Tokens) ou des identifiants de session stockés côté serveur.

Les risques courants en 2026

- Vol de session : interception du token via un réseau non sécurisé.

- Attaques XSS : injection de scripts malveillants pour dérober les cookies.

- Attaques CSRF : requêtes frauduleuses effectuées au nom de l’utilisateur.

- Fixation de session : forcer un identifiant de session connu.

Stratégies avancées pour sécuriser les sessions en 2026

Utiliser des tokens JWT avec des signatures robustes

Les JWT signés (RS256 ou ES256) garantissent l’intégrité des données. Évitez les algorithmes faibles comme HS256. Stockez les tokens dans des cookies HttpOnly, Secure et SameSite=Strict.

Gestion côté serveur avec des identifiants de session

Pour une sécurité accrue, stockez les données de session côté serveur (Redis, base de données) et transmettez uniquement un identifiant opaque. Cela limite l’exposition des informations sensibles.

Rotation des tokens et expiration courte

Implémentez une rotation automatique des tokens de rafraîchissement. En 2026, la norme est de fixer une durée de vie de 15 minutes pour les tokens d’accès et de 7 jours pour les refresh tokens, avec révocation possible.

Protection contre les attaques XSS et CSRF

- XSS : échappez les entrées utilisateur, utilisez Content Security Policy (CSP).

- CSRF : utilisez des tokens anti-CSRF, ou mieux, des cookies SameSite=Strict et des en-têtes personnalisés.

Authentification multi-facteurs (MFA) et sessions

Lier la session à un facteur supplémentaire (OTP, clé de sécurité) réduit les risques de prise de contrôle. En 2026, l’approche « zero trust » exige une vérification continue.

Bonnes pratiques pour le stockage des tokens

Cookies sécurisés vs. localStorage

Privilégiez les cookies avec attributs HttpOnly, Secure, SameSite=Strict. Évitez localStorage pour les tokens sensibles, car il est vulnérable au XSS. Pour les applications mobiles, utilisez le Keychain iOS ou le Keystore Android.

Chiffrement des données de session

Chiffrez les données stockées côté serveur avec AES-256. En transit, utilisez TLS 1.3. Les tokens doivent être signés, mais pas nécessairement chiffrés (sauf s’ils contiennent des données personnelles).

Conformité RGPD et gestion des sessions

Consentement et durée de conservation

Obtenez le consentement explicite avant de créer une session persistante. En 2026, les sessions doivent expirer automatiquement après une période d’inactivité (30 minutes recommandé). Informez l’utilisateur de la durée de conservation.

Droit à l’effacement

Permettez à l’utilisateur de supprimer sa session (déconnexion) et toutes les données associées. Implémentez une fonctionnalité de révocation de session depuis le tableau de bord.

Implémentation pratique : exemples de code

Création d’une session sécurisée avec Node.js et JWT

Utilisez la bibliothèque jsonwebtoken pour signer un token avec une clé privée. Définissez une expiration courte et un refresh token stocké en base.

Gestion des sessions côté serveur avec Redis

Redis permet un stockage rapide avec expiration automatique. Associez chaque identifiant de session à un objet JSON contenant les données utilisateur.

Audit et surveillance des sessions

Journalisation des événements de session

Enregistrez chaque création, rafraîchissement et destruction de session. Analysez les anomalies (plusieurs connexions depuis des IP différentes).

Détection des comportements suspects

Utilisez des outils comme l’empreinte numérique du navigateur (fingerprinting) pour détecter les vols de session. En 2026, l’IA permet une détection en temps réel.

Conclusion

Pour gérer les sessions utilisateur en toute sécurité en 2026, combinez JWT signés, stockage côté serveur, rotation des tokens, protection XSS/CSRF et conformité RGPD. Adoptez une approche zero trust et surveillez activement les sessions. La sécurité est un processus continu : mettez à jour vos pratiques face aux menaces émergentes.

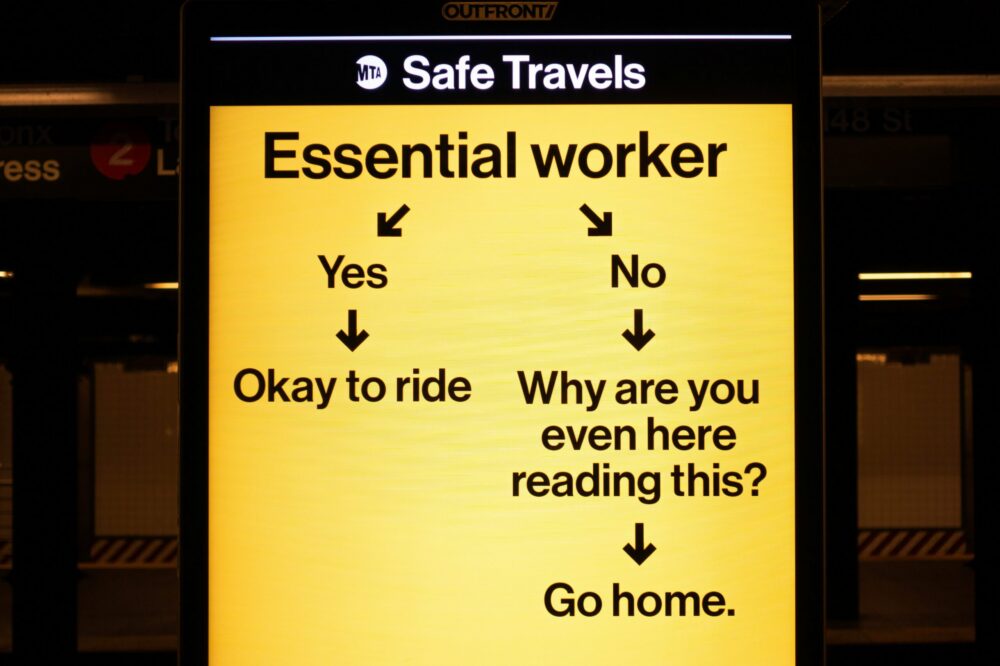

Photo by Daniel Lee on Unsplash

Merci pour cet article très complet. J’utilise actuellement des JWT stockés dans localStorage, mais je vois que vous recommandez les cookies HttpOnly. Puis-je migrer progressivement sans casser l’expérience utilisateur ?

Bonjour, merci pour votre question. Oui, vous pouvez migrer progressivement en implémentant une double lecture : d’abord vérifier le cookie, puis localStorage comme fallback. Assurez-vous de définir les attributs Secure et SameSite=Strict sur vos nouveaux cookies. La rotation des tokens facilitera la transition.