Table des matières:

Comprendre la sécurité des API RESTful en 2026

En 2026, les API RESTful sont devenues le pilier des échanges entre applications, que ce soit dans le cloud, l’Internet des objets (IoT) ou les architectures microservices. Mais avec cette omniprésence, les risques de sécurité se sont multipliés. Alors, qu’est-ce que la sécurité des API RESTful en 2026 ? C’est un ensemble de pratiques, d’outils et de normes visant à protéger les données échangées via des API contre les accès non autorisés, les fuites et les attaques. Cet article vous offre un panorama complet des menaces actuelles et des solutions pour sécuriser vos API.

Les principales menaces pesant sur les API RESTful en 2026

Les attaques contre les API sont de plus en plus sophistiquées. Voici les plus courantes :

- Injection SQL et NoSQL : les attaquants insèrent des requêtes malveillantes pour accéder aux bases de données.

- Attaques par déni de service (DDoS) : submergent l’API de requêtes pour la rendre indisponible.

- Broken Object Level Authorization (BOLA) : exploitation de failles dans la gestion des autorisations pour accéder à des données sensibles.

- Mass Assignment : modification de propriétés non prévues via des paramètres de requête.

- Man-in-the-Middle (MitM) : interception des communications si le chiffrement est insuffisant.

Bonnes pratiques de sécurité pour les API RESTful en 2026

Authentification et autorisation robustes

L’authentification multifacteur (MFA) et les tokens JWT (JSON Web Tokens) sont devenus la norme. En 2026, l’utilisation de OAuth 2.1 et OpenID Connect est fortement recommandée pour gérer les accès avec des scopes précis. Évitez les clés API simples et privilégiez des mécanismes dynamiques.

Chiffrement de bout en bout

Toutes les communications doivent être chiffrées via TLS 1.3 minimum. Pour les données sensibles, un chiffrement supplémentaire au niveau applicatif (ex : AES-256) est conseillé. N’oubliez pas de chiffrer également les données au repos dans les bases de données.

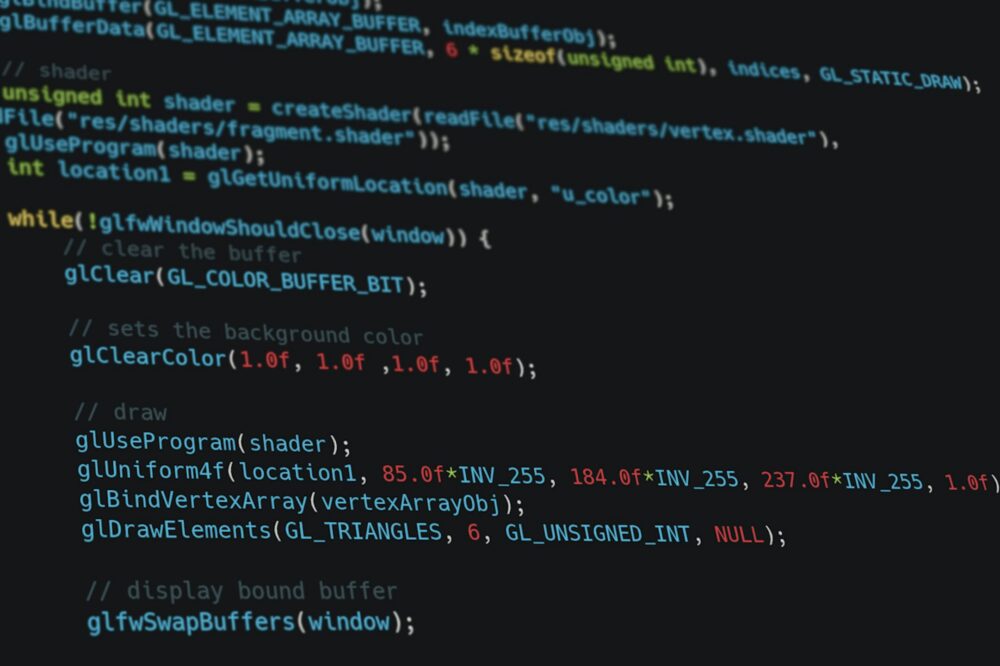

Validation et nettoyage des entrées

Validez chaque paramètre d’entrée côté serveur pour éviter les injections. Utilisez des listes blanches pour les valeurs autorisées et des bibliothèques de validation éprouvées. En 2026, les API utilisent souvent des schémas JSON (OpenAPI) pour définir et valider les structures.

Rate limiting et quotas

Limitez le nombre de requêtes par utilisateur ou par IP pour prévenir les abus et les attaques DDoS. Des outils comme Redis ou des API Gateways permettent de mettre en place des quotas flexibles.

Journalisation et surveillance

Conservez des logs détaillés des accès et des erreurs, mais sans exposer de données sensibles. Utilisez des solutions SIEM (Security Information and Event Management) pour détecter les anomalies en temps réel.

Les nouvelles tendances en 2026 : API Security Mesh et Zero Trust

En 2026, le concept de Zero Trust s’applique pleinement aux API : chaque requête est vérifiée, quel que soit son origine. L’API Security Mesh, une approche décentralisée, permet de sécuriser chaque microservice indépendamment tout en centralisant la gestion des politiques. De plus, l’intelligence artificielle est utilisée pour analyser les comportements et bloquer les menaces en temps réel.

Conformité réglementaire et sécurité des API

Les réglementations comme le RGPD en Europe, le CCPA en Californie ou la loi sur la protection des données en Chine imposent des contraintes strictes sur la gestion des données. En 2026, la sécurité des API RESTful doit intégrer des mécanismes de consentement, de droit à l’oubli et de portabilité des données. Assurez-vous que vos API respectent ces obligations pour éviter des amendes.

Outils et frameworks pour sécuriser vos API RESTful

- API Gateways : Kong, Apigee, AWS API Gateway – centralisent la sécurité (authentification, rate limiting, logs).

- WAF (Web Application Firewall) : Cloudflare, AWS WAF – protègent contre les injections et les attaques courantes.

- Gestion des secrets : HashiCorp Vault, AWS Secrets Manager – stockent clés et tokens en toute sécurité.

- Tests de sécurité automatisés : OWASP ZAP, Burp Suite – détectent les vulnérabilités avant la mise en production.

Comment mettre en œuvre une stratégie de sécurité API efficace ?

Commencez par un audit de vos API existantes avec l’OWASP API Security Top 10. Adoptez une approche « Security by Design » : intégrez la sécurité dès la conception. Formez vos développeurs aux bonnes pratiques et réalisez des tests réguliers (pentests, scans de vulnérabilités). Enfin, automatisez la sécurité dans votre pipeline CI/CD.

L’importance de la documentation et de la transparence

Une documentation claire de vos API (via OpenAPI/Swagger) aide à identifier les endpoints sensibles et à définir les politiques de sécurité. Publiez un fichier de sécurité (security.txt) et un plan de réponse aux incidents pour renforcer la confiance des utilisateurs.

En résumé, la sécurité des API RESTful en 2026 repose sur une combinaison de technologies avancées, de processus rigoureux et d’une vigilance constante. Face à l’évolution des menaces, il est indispensable de rester informé et d’adapter ses défenses. Sécuriser vos API, c’est protéger votre entreprise et vos utilisateurs.

Photo by Krishna Pandey on Unsplash

Merci pour cet article très complet. J’aurais une question : en 2026, est-ce que l’utilisation de JWT est toujours recommandée ou faut-il envisager d’autres mécanismes ?

Bonjour, merci pour votre lecture. Oui, les JWT restent très utilisés en 2026, mais il est important de les associer à OAuth 2.1 et OpenID Connect pour une gestion fine des accès. Veillez à ce que les tokens aient une durée de vie limitée et soient signés avec des algorithmes robustes comme RS256 ou ES256.

Je travaille sur une API pour l’IoT. Quelles sont les bonnes pratiques spécifiques pour sécuriser les échanges avec des appareils contraints en ressources ?

Bonjour. Pour l’IoT, privilégiez des protocoles légers comme MQTT over TLS, et utilisez des tokens pré-générés ou des certificats client plutôt que des JWT lourds. Le chiffrement doit être adapté (ex : courbes elliptiques). Pensez aussi au rate limiting par appareil et à une gestion des mises à jour sécurisée.

Très intéressant, notamment le concept d’API Security Mesh. Pourriez-vous donner un exemple concret de mise en œuvre ?

Bien sûr. Imaginez une architecture microservices avec plusieurs équipes. Un API Security Mesh déploie un side-car proxy (comme Envoy) à côté de chaque service. Ce proxy gère l’authentification, le chiffrement et le logging, tandis qu’un plan de contrôle central (ex : Istio) applique les politiques de sécurité. Ainsi chaque microservice est isolé et sécurisé indépendamment.

Article très utile. Une question : comment concilier rate limiting et expérience utilisateur ? Si on limite trop, les utilisateurs légitimes peuvent être bloqués.

Bonjour. Il est essentiel de définir des limites adaptées à l’usage normal (par exemple via des profils d’utilisateurs). Utilisez des algorithmes comme le token bucket pour permettre des pics courts. Ajoutez des en-têtes de rate limiting (X-RateLimit-Remaining) et proposez des offres avec des quotas plus élevés pour les besoins professionnels. La surveillance permet d’ajuster dynamiquement.

Pour la conformité RGPD, quels sont les points clés à vérifier dans une API RESTful en 2026 ?

Bonjour. Assurez-vous que votre API permet le consentement explicite (via des scopes OAuth), le droit à l’oubli (suppression des données via un endpoint dédié), et la portabilité (export structuré). Chiffrez les données personnelles au repos et en transit. Journalisez les accès sans stocker d’informations sensibles. Enfin, réalisez une AIPD (Analyse d’Impact) si nécessaire.