Dans un monde numérique en constante évolution, la cybersécurité est devenue une priorité absolue pour les entreprises de toutes tailles. L’une des pratiques fondamentales pour protéger vos systèmes contre les cyberattaques est l’analyse de vulnérabilités. Mais qu’est-ce que l’analyse de vulnérabilités exactement, et comment l’effectuer en 2026 ? Cet article vous fournira une définition claire, les étapes clés, les outils indispensables et les meilleures pratiques pour réaliser une analyse de vulnérabilités efficace cette année.

Table des matières:

Qu’est-ce que l’analyse de vulnérabilités ?

L’analyse de vulnérabilités est un processus systématique qui consiste à identifier, classifier et prioriser les failles de sécurité dans un système informatique, un réseau ou une application. Elle permet aux organisations de détecter les points faibles avant que des attaquants ne les exploitent. En 2026, avec l’essor de l’intelligence artificielle et de l’Internet des objets, cette pratique est plus cruciale que jamais.

L’objectif principal est de réduire la surface d’attaque en corrigeant les vulnérabilités identifiées. Une analyse de vulnérabilités peut être effectuée manuellement ou à l’aide d’outils automatisés. Elle est souvent intégrée dans un programme plus large de gestion des risques et de conformité.

Pourquoi l’analyse de vulnérabilités est-elle importante en 2026 ?

En 2026, les cybermenaces sont de plus en plus sophistiquées. Les ransomwares, les attaques par déni de service et les violations de données sont monnaie courante. Une analyse de vulnérabilités régulière permet de :

- Anticiper les attaques : en découvrant les failles avant les pirates.

- Respecter les réglementations : comme le RGPD, la directive NIS 2 ou les normes ISO 27001.

- Protéger la réputation : une brèche de sécurité peut nuire gravement à l’image de marque.

- Réduire les coûts : la correction préventive est moins onéreuse qu’une gestion de crise.

Comment effectuer une analyse de vulnérabilités en 2026 ?

Pour réaliser une analyse de vulnérabilités efficace, suivez ces étapes structurées. En 2026, l’automatisation et l’intégration de l’IA jouent un rôle clé.

1. Définir le périmètre et les objectifs

Avant de commencer, déterminez quels systèmes, réseaux ou applications seront analysés. Fixez des objectifs clairs : conformité, sécurité renforcée, ou évaluation de risques. Par exemple, une analyse de vulnérabilités peut se concentrer sur les serveurs web, les bases de données ou les appareils IoT.

2. Choisir les bons outils

En 2026, les outils d’analyse de vulnérabilités sont plus intelligents. Voici quelques catégories :

- Scanners de vulnérabilités : comme Nessus, Qualys ou OpenVAS, qui automatisent la détection.

- Plateformes de gestion des vulnérabilités : intégrant l’IA pour prioriser les correctifs.

- Outils spécialisés : pour les applications web (Burp Suite), les conteneurs (Trivy) ou le cloud (AWS Inspector).

3. Configurer et lancer l’analyse

Paramétrez l’outil en fonction de votre environnement. Par exemple, une analyse de vulnérabilités réseau nécessite des autorisations et une plage d’adresses IP. En 2026, les analyses sont souvent continues plutôt que ponctuelles, grâce à des agents déployés sur les endpoints.

4. Analyser les résultats

Les rapports générés listent les vulnérabilités avec un niveau de criticité (critique, élevé, moyen, faible). En 2026, l’IA aide à filtrer les faux positifs et à prioriser les actions. Par exemple, une vulnérabilité critique avec un exploit public sera traitée en priorité.

5. Prioriser et corriger

Établissez un plan de correction basé sur le risque. Les correctifs peuvent inclure l’installation de mises à jour, la reconfiguration de pare-feu ou la modification de code. Une analyse de vulnérabilités n’est utile que si les failles sont corrigées rapidement.

6. Documenter et répéter

Consignez les résultats et les actions menées. Planifiez des analyses régulières, par exemple mensuelles ou après chaque changement majeur. En 2026, l’intégration avec les pipelines DevOps (DevSecOps) permet des analyses automatisées à chaque déploiement.

Outils d’analyse de vulnérabilités recommandés en 2026

Voici une sélection d’outils populaires pour effectuer une analyse de vulnérabilités :

- Nessus Professional : scan complet, idéal pour les entreprises.

- Qualys VMDR : solution cloud avec détection et réponse.

- OpenVAS : open source, gratuit et performant.

- Rapid7 InsightVM : analyse en temps réel et priorisation.

- Tenable.io : adapté aux environnements cloud et hybrides.

Choisissez l’outil en fonction de votre budget, de la taille de votre infrastructure et de vos besoins spécifiques.

Bonnes pratiques pour une analyse de vulnérabilités réussie

Pour maximiser l’efficacité de votre analyse de vulnérabilités en 2026, suivez ces conseils :

- Automatisez au maximum : utilisez des scripts et des intégrations pour gagner du temps.

- Formez votre équipe : la sensibilisation aux risques est essentielle.

- Adoptez une approche basée sur les risques : priorisez les vulnérabilités les plus dangereuses.

- Intégrez l’analyse dans le cycle de développement : testez tôt et souvent.

- Effectuez des tests d’intrusion complémentaires : l’analyse de vulnérabilités ne remplace pas un test d’intrusion manuel.

Défis de l’analyse de vulnérabilités en 2026

Malgré ses avantages, l’analyse de vulnérabilités présente des défis :

- Volume de données : les systèmes modernes génèrent une multitude de vulnérabilités, difficiles à gérer.

- Faux positifs : les outils peuvent signaler des problèmes inexistants, nécessitant une vérification humaine.

- Environnements dynamiques : le cloud et les conteneurs changent rapidement, rendant les analyses statiques obsolètes.

- Compétences requises : l’interprétation des résultats demande une expertise en cybersécurité.

Pour surmonter ces défis, investissez dans des solutions intégrant l’IA et la gestion automatisée des correctifs.

L’avenir de l’analyse de vulnérabilités

En 2026, l’analyse de vulnérabilités évolue vers une approche proactive et continue. Les tendances incluent :

- Analyse basée sur l’IA : pour prédire les vulnérabilités avant qu’elles ne soient exploitées.

- Intégration DevSecOps : la sécurité devient partie intégrante du développement logiciel.

- Automatisation des correctifs : des outils corrigent automatiquement les failles mineures.

- Analyse des menaces : corrélation avec les renseignements sur les menaces pour prioriser.

Rester à jour avec ces évolutions est essentiel pour maintenir une posture de sécurité robuste.

En résumé, l’analyse de vulnérabilités est un pilier de la cybersécurité moderne. En 2026, elle nécessite une approche structurée, des outils adaptés et une veille constante. En suivant les étapes et bonnes pratiques décrites, vous serez en mesure de protéger efficacement vos systèmes contre les menaces actuelles et futures.

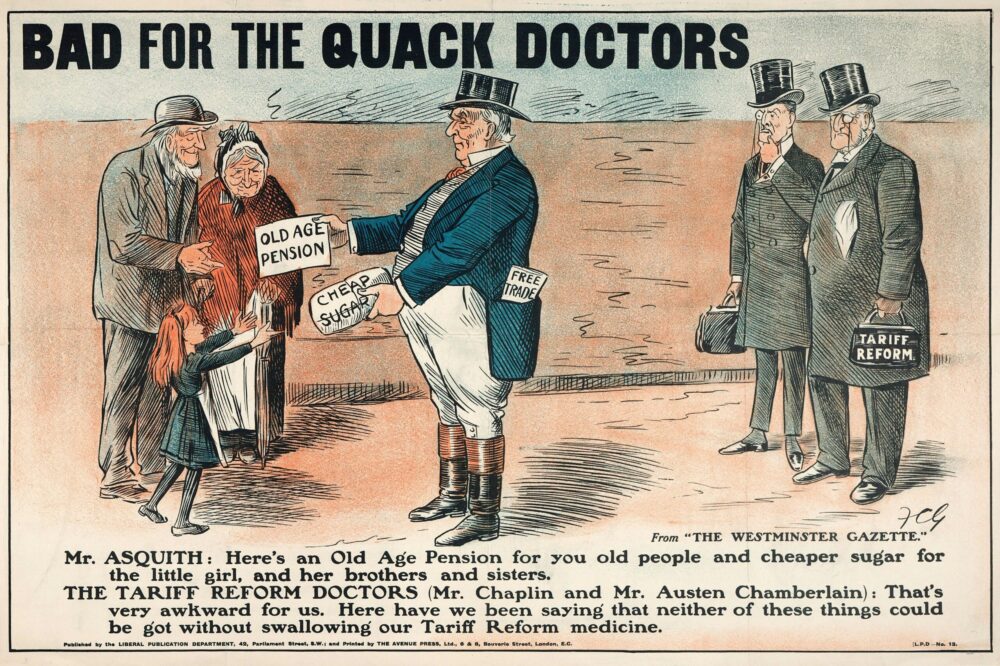

Photo by LSE Library on Unsplash

Article très complet, merci ! J’aimerais savoir si l’analyse de vulnérabilités est obligatoire pour les PME ou seulement pour les grandes entreprises ?

Bonjour, merci pour votre question. L’analyse de vulnérabilités n’est pas légalement obligatoire pour toutes les PME, mais elle est fortement recommandée, surtout si vous traitez des données personnelles (RGPD) ou si vous êtes soumis à des réglementations sectorielles. Même sans obligation, elle réduit considérablement les risques de cyberattaques.

Je débute dans la cybersécurité. Quels outils gratuits recommandez-vous pour une première analyse de vulnérabilités en 2026 ?

Pour débuter, OpenVAS est un excellent scanner open source, gratuit et performant. Vous pouvez aussi essayer Nikto pour les applications web ou OWASP ZAP. Ces outils vous permettront de vous familiariser avec le processus sans investissement initial.

L’article mentionne l’IA pour filtrer les faux positifs. Pouvez-vous donner un exemple concret de comment l’IA aide dans l’analyse de vulnérabilités ?

Bien sûr. L’IA peut analyser les logs et les patterns d’attaque pour distinguer les vraies vulnérabilités des faux positifs. Par exemple, un scanner peut signaler un port ouvert comme critique, mais l’IA détermine qu’il s’agit d’un service légitime en fonction du contexte réseau, réduisant ainsi le bruit et priorisant les correctifs réels.