Table des matières:

Pourquoi la gestion des secrets et des clés API est cruciale en 2026

En 2026, la sécurité des applications repose plus que jamais sur une gestion rigoureuse des secrets et des clés API. Avec l’essor du cloud, de l’IA et des microservices, les fuites de clés API sont devenues l’une des principales causes de violations de données. Les attaquants exploitent les secrets mal protégés pour accéder à des ressources critiques, voler des données ou lancer des attaques. Comment gérer les secrets et les clés API en toute sécurité en 2026 ? Cet article vous présente les méthodes et outils essentiels pour protéger vos informations sensibles.

Les risques liés à une mauvaise gestion des clés API

Une clé API exposée peut avoir des conséquences désastreuses : accès non autorisé aux données, usurpation d’identité, pertes financières et atteinte à la réputation. Les erreurs courantes incluent le stockage en clair dans le code source, l’utilisation de fichiers de configuration non chiffrés, ou l’absence de rotation régulière. En 2026, les réglementations comme le RGPD et les normes sectorielles imposent des contrôles stricts. Il est donc impératif d’adopter une stratégie robuste.

Meilleures pratiques pour sécuriser les secrets et clés API en 2026

1. Utiliser un coffre-fort de secrets (vault)

Un coffre-fort de secrets centralise le stockage, l’accès et la rotation des clés API. Des solutions comme HashiCorp Vault, AWS Secrets Manager ou Azure Key Vault offrent un chiffrement au repos et en transit, des politiques d’accès granulaires et des audits complets. En 2026, l’adoption de ces outils est devenue standard.

2. Chiffrer les secrets en transit et au repos

Tous les secrets doivent être chiffrés à l’aide d’algorithmes robustes (AES-256, TLS 1.3). Le chiffrement au repos protège les données stockées, tandis que le chiffrement en transit empêche l’interception lors des échanges. Les clés de chiffrement doivent être gérées par un HSM (Hardware Security Module) ou un service de gestion de clés (KMS).

3. Mettre en place une rotation automatique des clés

La rotation régulière des clés API réduit la fenêtre d’exploitation en cas de compromission. Automatisez ce processus avec des scripts ou des fonctions intégrées aux gestionnaires de secrets. En 2026, les meilleures pratiques recommandent une rotation toutes les 90 jours, voire plus fréquemment pour les clés critiques.

4. Appliquer le principe du moindre privilège

Chaque application, service ou utilisateur ne doit avoir accès qu’aux secrets strictement nécessaires. Utilisez des politiques RBAC (Role-Based Access Control) et ABAC (Attribute-Based Access Control) pour limiter les permissions. Les accès temporaires et les jetons à durée limitée renforcent la sécurité.

5. Éviter de coder en dur les secrets

Ne stockez jamais de clés API dans le code source, les fichiers de configuration, les variables d’environnement non protégées ou les journaux. Utilisez des variables d’environnement sécurisées ou injectez les secrets au moment de l’exécution via un coffre-fort. Les outils de détection de fuites comme GitGuardian peuvent scanner les dépôts.

6. Auditer et surveiller l’utilisation des clés

Mettez en place une journalisation exhaustive des accès aux secrets et des appels API. Des solutions SIEM (Security Information and Event Management) permettent de détecter les anomalies. En 2026, l’IA et le machine learning aident à identifier les comportements suspects en temps réel.

7. Intégrer la sécurité dans le cycle DevOps (DevSecOps)

Adoptez une approche DevSecOps en intégrant la gestion des secrets dès la phase de développement. Utilisez des pipelines CI/CD qui scannent les secrets et appliquent des politiques de sécurité. La validation automatique avant déploiement réduit les risques.

Outils recommandés pour la gestion des secrets en 2026

- HashiCorp Vault : Solution open-source polyvalente avec support multi-cloud et fonctionnalités avancées.

- CyberArk Conjur : Idéal pour les environnements d’entreprise avec des exigences de conformité strictes.

- AWS Secrets Manager : Gestion native pour les applications AWS, avec rotation automatique.

- Azure Key Vault : Intégration poussée avec l’écosystème Microsoft.

- Google Cloud Secret Manager : Simple et performant pour les projets GCP.

- Doppler : Plateforme moderne avec synchronisation en temps réel et gestion d’équipe.

Comment mettre en œuvre une stratégie de gestion des secrets

Pour réussir, suivez ces étapes :

- Inventaire : Listez tous les secrets et clés API utilisés dans l’organisation.

- Classification : Classez-les par niveau de criticité (haute, moyenne, basse).

- Centralisation : Migrez vers un coffre-fort de secrets unique.

- Politiques d’accès : Définissez des règles strictes basées sur le moindre privilège.

- Automatisation : Implémentez la rotation automatique et l’injection de secrets.

- Formation : Sensibilisez les développeurs et les équipes aux bonnes pratiques.

- Audit continu : Surveillez et améliorez régulièrement la sécurité.

Gestion des secrets dans un environnement multi-cloud

En 2026, de nombreuses entreprises adoptent une stratégie multi-cloud. La gestion des secrets devient alors plus complexe. Utilisez une solution centralisée comme HashiCorp Vault qui s’intègre avec AWS, Azure, GCP et les environnements on-premise. Les fédérations d’identité et les API standardisées facilitent l’interopérabilité. Assurez-vous que les politiques de sécurité sont cohérentes entre les fournisseurs.

Conformité et réglementations

Les réglementations comme le RGPD, la norme ISO 27001 ou PCI DSS imposent des contrôles stricts sur la gestion des secrets. En 2026, les auditeurs exigent des preuves de chiffrement, de rotation et de contrôle d’accès. Les coffres-forts de secrets fournissent des journaux d’audit détaillés pour démontrer la conformité. Négliger ces aspects peut entraîner des amendes lourdes.

L’avenir de la gestion des secrets : IA et automatisation

L’intelligence artificielle joue un rôle croissant dans la détection des fuites de secrets et l’analyse des comportements. Les algorithmes de machine learning peuvent identifier les schémas d’utilisation anormaux et déclencher des alertes. L’automatisation des réponses, comme la révocation immédiate d’une clé compromise, devient courante. En 2026, les solutions de gestion des secrets intègrent de plus en plus ces capacités.

En conclusion, comment gérer les secrets et les clés API en toute sécurité en 2026 ? En adoptant une approche proactive basée sur la centralisation, le chiffrement, la rotation automatique, le moindre privilège et la surveillance continue. Les outils modernes et les bonnes pratiques présentés dans cet article vous aideront à protéger vos actifs numériques et à rester conforme. N’attendez pas une fuite pour agir : sécurisez vos secrets dès aujourd’hui.

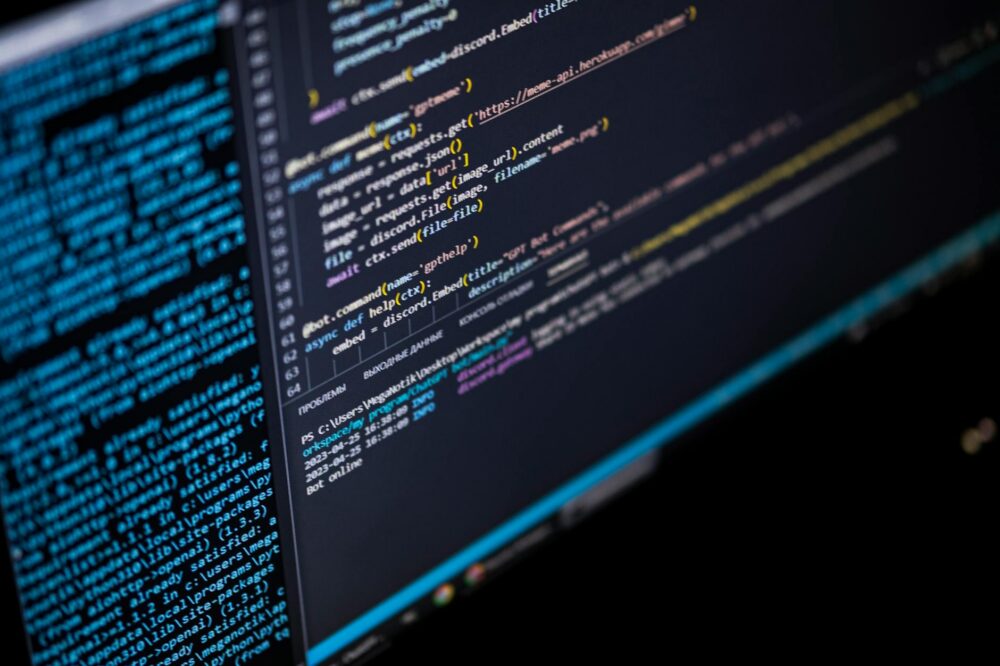

Photo by Kelly Sikkema on Unsplash

Bonjour, article très intéressant ! J’utilise actuellement des variables d’environnement pour stocker mes clés API, mais je ne suis pas sûr que ce soit suffisant. Quels sont les risques spécifiques liés à cette méthode en 2026 ?

Merci pour votre question. Les variables d’environnement sont un bon début, mais elles peuvent être exposées via des processus enfants, des logs, ou des failles de sécurité dans l’OS. En 2026, il est recommandé d’utiliser un coffre-fort de secrets comme HashiCorp Vault pour un chiffrement et un contrôle d’accès plus robustes.